Webmin este un panou de control de gestionare a serverului, bazat pe web, cu sursă deschisă, care rulează pe sisteme asemănătoare Unix. Webmin vă permite să efectuați sarcini precum gestionarea contului de utilizator, cotele de disc, rețelele, monitorizarea sistemului și gestionarea software-ului folosind o interfață grafică de utilizator (GUI).

Acest articol explică cum să instalați Webmin pe Rocky Linux 9 și să securizați aplicația cu certificate SSL de încredere.

Install Webmin

Webmin nu este disponibil în depozitele implicite Rocky Linux. Urmați pașii de mai jos pentru a descărca cel mai recent script de configurare a depozitului Webmin și pentru a instala Webmin pe serverul dvs.

1. Descărcați cel mai recent script de depozit Webmin.

1 | $ sudo curl -o setup-repos.sh https://raw.githubusercontent.com/webmin/webmin/master/setup-repos.sh |

2.Rulați scriptul folosind Bash.

1 | sudo bash setup-repos.sh |

Ieșirea dvs. ar trebui să fie similară cu cea de mai jos.

Downloading Webmin key ..

.. done

Installing Webmin key ..

.. done

Setting up Webmin repository ..

.. done

Webmin package can now be installed using dnf install webmin command.

3. Install Webmin.

1 | sudo dnf install webmin -y |

4. Vizualizați starea serviciului de sistem Webmin și verificați dacă rulează.

1 | $ sudo systemctl status webmin |

● webmin.service - Webmin server daemon

Loaded: loaded (/usr/lib/systemd/system/webmin.service; enabled; preset: disabled)

Active: active (running) since Thu 2024-08-08 13:34:14 UTC; 20s ago

Process: 6493 ExecStart=/usr/libexec/webmin/miniserv.pl /etc/webmin/miniserv.conf (code=exited, statu>

Main PID: 6496 (miniserv.pl)

Tasks: 1 (limit: 48896)

Memory: 27.2M

CPU: 7.539s

CGroup: /system.slice/webmin.service

└─6496 /usr/bin/perl /usr/libexec/webmin/miniserv.pl /etc/webmin/miniserv.conf

Securizare Webmin

Webmin ascultă conexiunile HTTP pe portul 10000 în mod implicit. Pentru a securiza Webmin, trebuie să generați certificate SSL de încredere pentru conexiunile HTTPS. Urmați pașii de mai jos pentru a genera certificate SSL Let’s Encrypt.

1. Permiteți conexiuni HTTP pe portul 80 prin firewall pentru a activa validările Let’s Encrypt.

1 | $ sudo firewall-cmd --add-port=80/tcp --permanent |

2. Reîncărcați paravanul de protecție pentru a aplica noi modificări de conexiune.

1 | $ sudo firewall-cmd --reload |

3. Instalați aplicația client Certbot Let’s Encrypt.

1 | $ sudo dnf install certbot -y |

4. Utilizați certbot pentru a genera un nou certificat SSL pentru domeniul dvs. Webmin. Înlocuiți webmin.example.com cu numele real de domeniu și webmin@example.com cu adresa dvs. de e-mail.

1 | $ sudo certbot certonly --standalone -d webmin.example.com -m webmin@example.com --agree-tos |

Când procesul de eliberare a certificatului SSL are succes, rezultatul dvs. ar trebui să fie similar cu cel de mai jos.

Saving debug log to /var/log/letsencrypt/letsencrypt.log

..................

Successfully received certificate.

Certificate is saved at: /etc/letsencrypt/live/webmin.example.com/fullchain.pem

Key is saved at: /etc/letsencrypt/live/webmin.example.com/privkey.pem

This certificate expires on 2024-11-06.

These files will be updated when the certificate renews.

Certbot has set up a scheduled task to automatically renew this certificate in the background.

5. Îmbinați certificatul SSL și cheia privată într-un singur fișier .pem, cum ar fi webmin.pem.

1 | sudo cat /etc/letsencrypt/live/webmin.example.com/fullchain.pem /etc/letsencrypt/live/webmin.example.com/privkey.pem > webmin.pem |

6. Mutați noul fișier webmin.pem în directorul de date /etc/webmin/ Webmin.

1 | $ sudo mv webmin.pem /etc/webmin/ |

7. Deschideți fișierul principal de configurare Webmin /etc/webmin/miniserv.conf folosind un editor de text, cum ar fi nano.

1 | $ sudo nano /etc/webmin/miniserv.conf |

8. Găsiți și înlocuiți valoarea keyfile cu locația fișierului dvs. .pem.

1 | keyfile=/etc/webmin/webmin.pem |

9. Reporniți Webmin pentru a aplica modificările de configurare.

1 | $ sudo systemctl restart webmin |

Configurați reguli de firewall pentru Webmin

Firewalld este disponibil și activ pe instanțele Vultr Rocky Linux 9 în mod implicit și vă permite să configurați reguli noi pentru a filtra traficul de rețea. Urmați pașii de mai jos pentru a permite accesul la portul Webmin 10000 pentru a permite conexiuni HTTPS.

1 2 3 4 5 | $ sudo firewall-cmd --add-port=10000/tcp --permanent $ sudo firewall-cmd --add-port=443/tcp --permanent $ sudo firewall-cmd --zone=public --remove-service=http --permanent $ sudo firewall-cmd --reload $ sudo firewall-cmd --list-all |

Ieșirea dvs. ar trebui să arate ca cea de mai jos.

public (active)

target: default

icmp-block-inversion: no

interfaces: enp3s0

sources:

services: cockpit dhcpv6-client ssh

**ports: 10000/tcp 80/tcp 443/tcp**

protocols:

forward: yes

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

Access Webmin

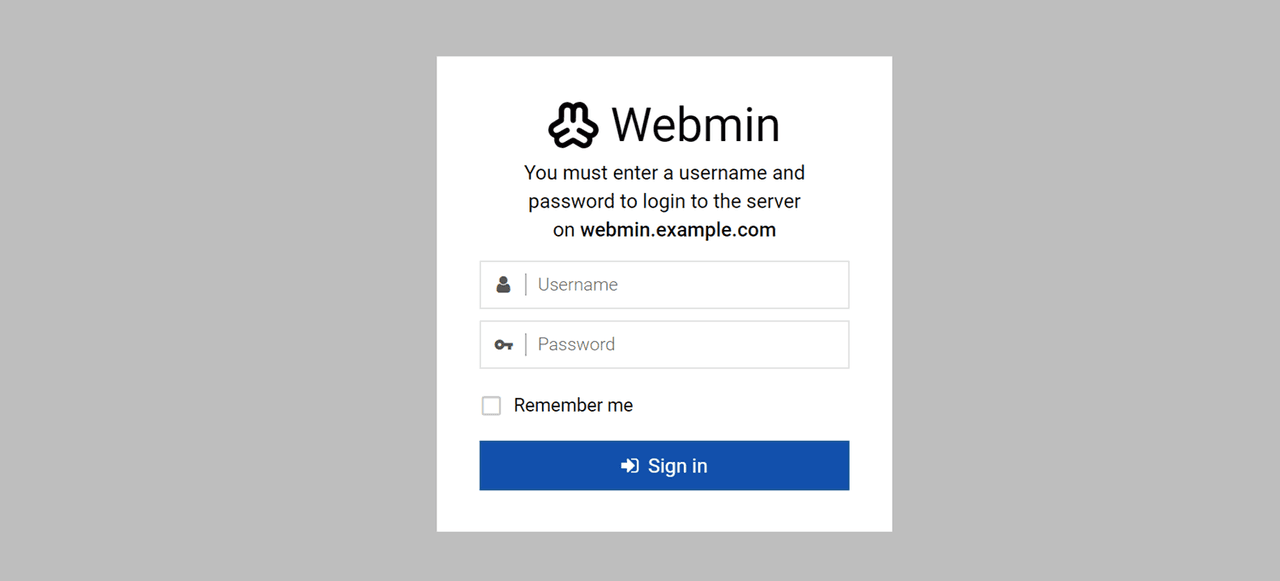

1. Accesați domeniul dvs. Webmin folosind un browser web.

1 | https://webmin.example.com:10000 |

2. Introduceți acreditările de utilizator sudo non-root și faceți clic pe Conectare pentru a accesa panoul de control Webmin.

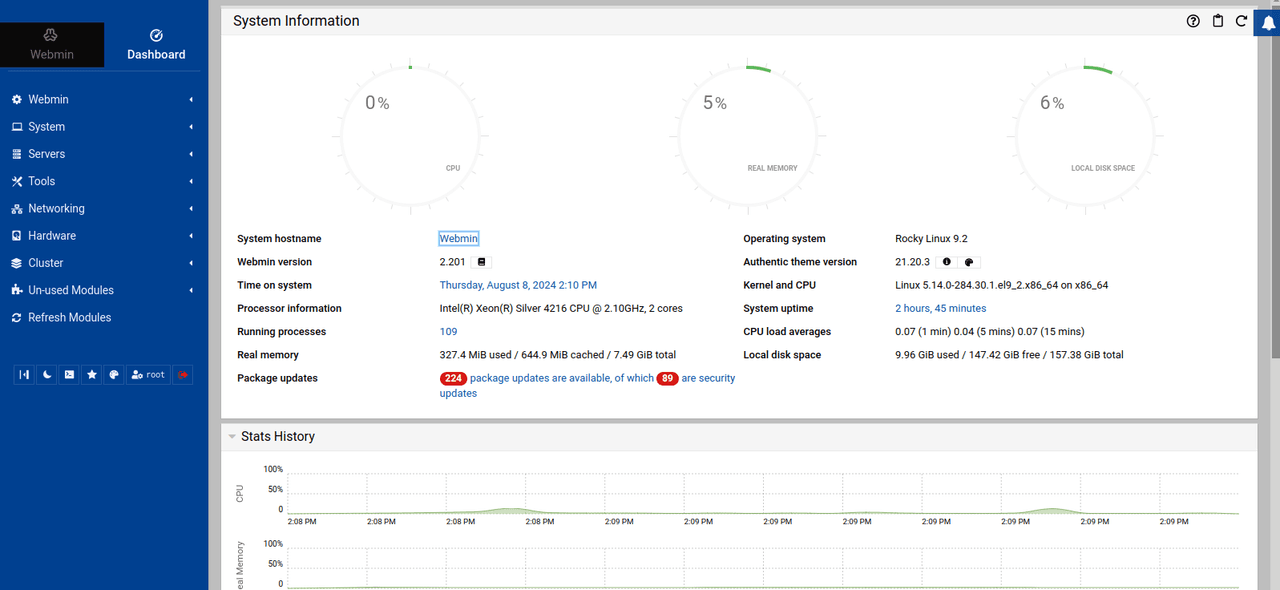

3. Vizualizați informațiile despre sistemul dvs. în tabloul de bord Webmin, inclusiv utilizarea CPU, utilizarea memoriei, spațiul pe disc, procesele care rulează și alte statistici importante.

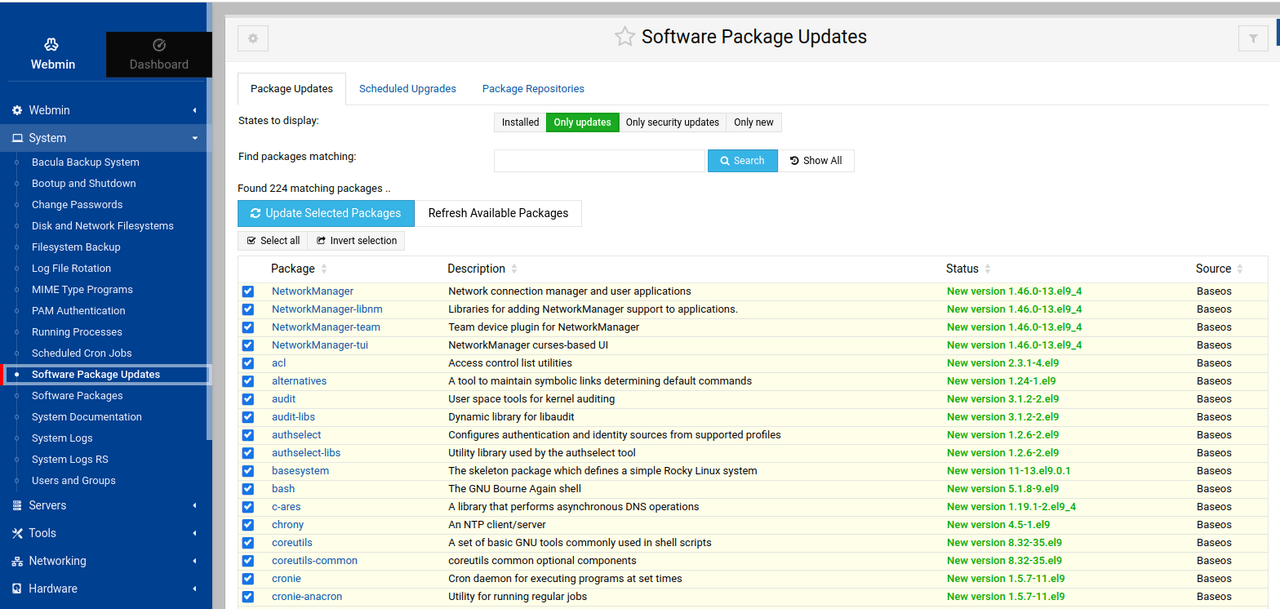

4. Extindeți System și faceți clic pe Actualizări de pachete software pentru a vedea pachetele care necesită actualizări.

5. Selectați și verificați lista de pachete care necesită actualizări. Apoi, faceți clic pe Actualizare pachete selectate pentru a actualiza pachetele selectate.

Concluzie

Ați instalat Webmin pe un Rocky Linux 9 și ați asigurat accesul la panoul de control folosind certificate SSL. Webmin este foarte extensibil cu instrumente precum Virtualmin pentru a gestiona aplicațiile și configurațiile. Pentru mai multe informații, vă rugăm să vizitați Webmin documentation.