Atacul prin linkuri simbolice exploateaza modul in care sistemele de operare Linux gestioneaza legaturile simbolice. O legatura simbolica este un indicator catre un alt fisier sau director care este utilizat de sistemul de operare pentru a accesa fisierul sau directorul legat. Intr-un atac cu linkuri simbolice, un atacator creeaza o legatura simbolica care indica un fisier sau un director pe care atacatorul nu are permisiunea de a-l accesa. Cand serverul web incearca sa acceseze fisierul sau directorul legat, atacatorul poate obtine acces la acesta.

Atacurile prin Symlink cPanel pot fi folosite pentru a obtine acces la date sensibile. Pe un server Cpanel, hackerii creeaza de obicei un link simbolic catre fisierele de configurare comune utilizate de CMS popular pe alte conturi de gazduire de pe acelasi server. Cu aceasta, hackerii pot obtine acreditarile bazei de date ale altor site-uri web găzduite pe server. Multe CMS stocheaza acreditarile de utilizator in baza de date MySQL si vor putea schimba parolele si vor avea acces la site-uri web.

Solutia 1: CloudLinux CageFS (plătit)

Cea mai buna modalitate de a preveni un atac de legaturi simbolice pe serverul cPanel este sa utilizati CloudLinux CageFS, acest lucru izoleaza fiecare site in propriile sale zone izolate, astfel incat fisierele unui site web nu vor putea accesa alt site.

Solutia 2: mod_ruid2

Daca nu utilizati CloudLinux, puteti folosi urmatoarea metoda pentru a va proteja impotriva atacului prin legaturi simbolice. mod_ruid2 este un modul Apache, care poate fi activat in EasyApache 4.

WHM > Software > EasyApache 4, activati mod_ruid2.

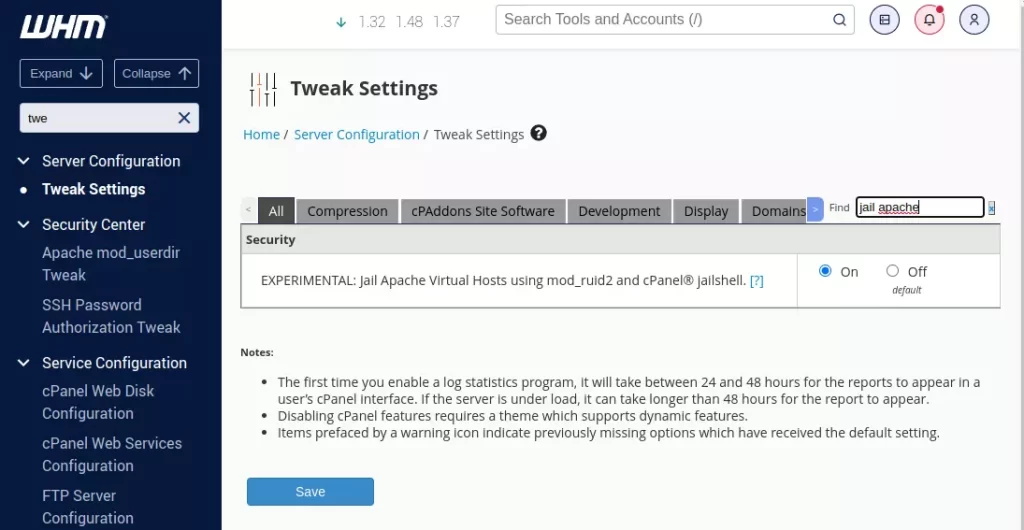

WHM > Server Configuration > Tweak Settings, activati jail Apache

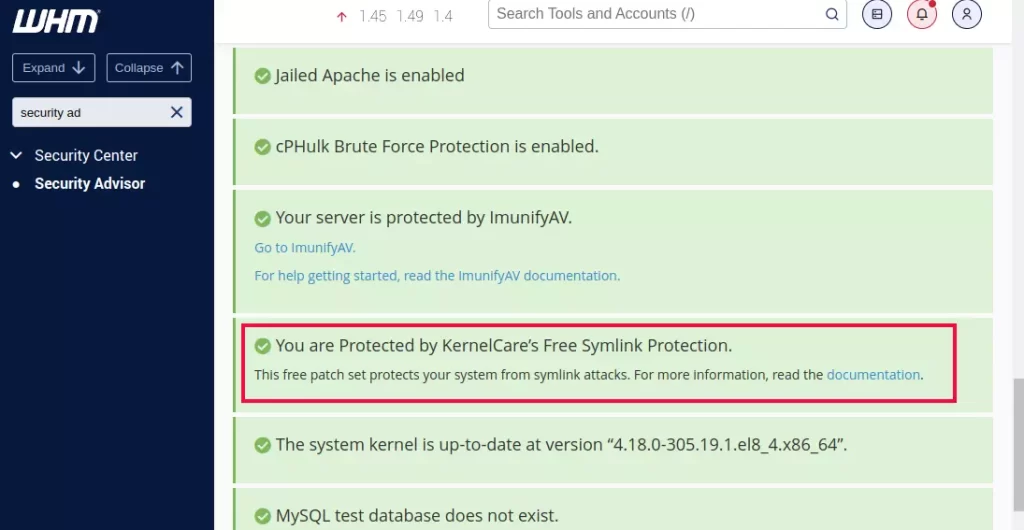

Accesati WHM > Centru de securitate > Consilier de securitate si instalati Protectia gratuita a legaturilor simbolice KernelCare.

Daca activati accesul SSH pentru conturile cPanel, asigurati-va ca este „Jailed Shell” sub WHM > Functii cont > Gestionati acces Shell